2025年3月、アメリカ合衆国ホワイトハウスは「歴史的な大失敗」により世論の渦に巻き込まれました。国家安全保障担当補佐官マイケル・ワルツが誤って「アトランティック」誌の編集長ジェフリー・ゴールドバーグをSignalの暗号化グループチャットに招待した結果、イエメンのフーシ反政府勢力に対する米軍の作戦計画が完全に暴露されたのです。この情報漏洩は、アメリカ国家安全保障に深刻な打撃を与えただけでなく、従来のプライバシー保護システムの脆弱性を露呈しました。技術の利便性と管理の怠慢が重なると、どんなに厳重なシステムも、一度の誤操作で崩壊する可能性があるのです。

通付盾プライバシーインテリジェントエージェント「ハッピーピッグ(PIG)」:AIエージェントによるプライバシー問題解決への協調

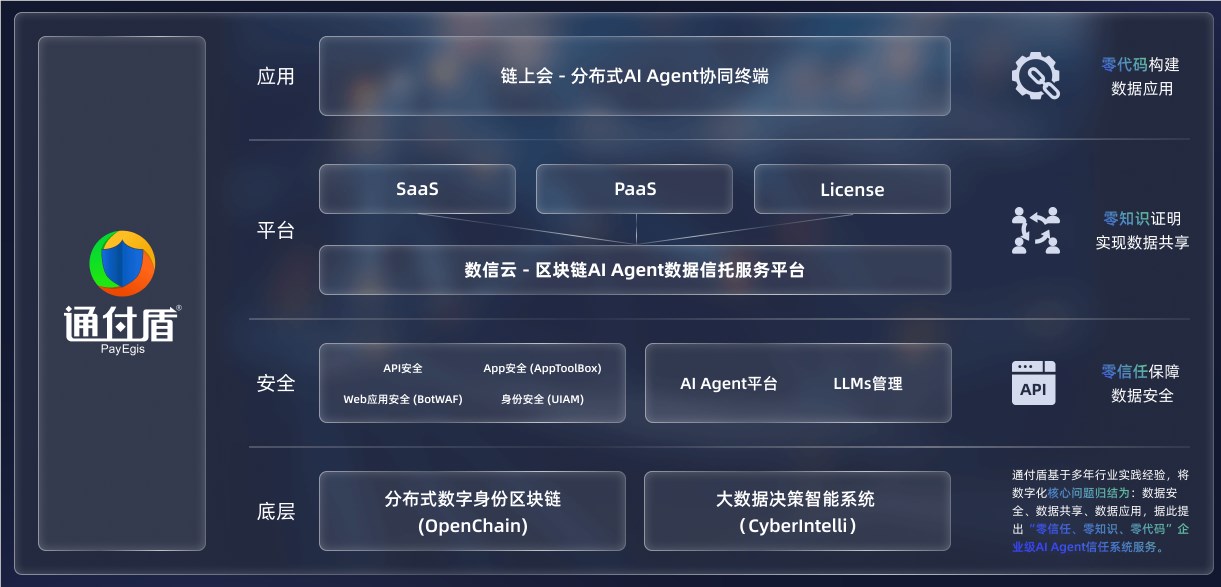

通付盾は、プライバシーインテリジェントエージェント(PrivacyAgent)、コードネーム「ハッピーピッグ(PIG)」を開発し、ユーザーに安心できるプライバシー体験を提供します。マルチエージェント協調フレームワーク(InterAgent)を用いてグループチャットのセキュリティパラダイムを再構築し、「プライバシー計算+動的権限付与」による二重の革新を実現しました。

シナリオ1:新しいメンバーのグループ参加時のプライバシー特性タグ認識

問題点:ホワイトハウスでの事件では、ゴールドバーグが「高リスク人物」として認識されなかったため、コアグループに参加することができました。従来の方法では手動による審査に依存しており、効率が悪く、見落としやすいという問題がありました。

PIGソリューション:

1.分散型特徴抽出:

ユーザー端末エージェント(PIG-Client)がローカルでデータを暗号化処理し、プライバシータグ(例:「職業:ジャーナリスト」「データアクセス頻度:高リスク」)を生成します。

フェデラルラーニングモデル(PIG-Model)は分類ルールを動的に更新し、中央集権的なデータ集約リスクを回避します。

2.多様な安全検証:準同型暗号化によりデータのライフサイクル全体で暗号化を確保し、多者間安全計算(MPC)によりクロスドメイン協調計算を実現し、ゼロ知識証明(ZKP)により信頼できる検証を行い、完全なプライバシー計算ループを形成します。

3.スマートコントラクトによるアクセス許可:リスクスコアはオンチェーンコントラクトによって自動的にグループルールと照合され、不正な要求はリアルタイムでブロックされます。

シナリオ2:グループ情報のプライバシーに関する多者間権限付与による復号

問題点:ホワイトハウスのグループチャットは単一の管理者権限に依存しており、国防長官ヘイゲルは作戦計画を「ワンクリックで漏洩」させることができました。

PIGソリューション:

1.階層型鍵管理:

グループメッセージは「AES-256+閾値署名」による二重暗号化を採用し、鍵の断片はコンプライアンスエージェント(PIG-Guard)、監査エージェント(PIG-Watcher)、法務エージェント(PIG-Lawyer)に分散して保管されます。

2.動的権限付与メカニズム:グループチャットなどの高セキュリティシーンでは、機密情報の復号には複数の権限者の共同承認が必要となり、単点での情報漏洩リスクを防ぎます。

3.信頼できる実行環境(TEE):

鍵の断片はIntel SGXセキュアエンクレーブで再構成され、復号プロセスは完全に分離され、操作ログはリアルタイムでブロックチェーンに記録されます。

PIGの技術的優位性:三位一体のプライバシー保護ネットワーク

1.アイデンティティ主権層:

DIDベースの分散型アイデンティティシステムにより、各メンバー、デバイス、エージェントは独自のブロックチェーンアイデンティティ識別子を持ち、「ホワイトハウス型」のアイデンティティの不正使用を防ぎます。

2.プライバシー計算層:

MPCプロトコルは暗号化された状態でのリスクスコアリング、ラベルマッチングをサポートし、元のデータはユーザー端末から決して離れません。

3.動的ガバナンス層:

スマートコントラクトはグループルールの変更をリアルタイムで同期し、復号化の閾値を自動的に調整します(例:危機発生時には5人への権限付与に引き上げ)。